导读:11 月 30 日,网络安全专家近日报告,发现蓝牙连接协议中存在 2 个全新的安全漏洞,使用蓝牙 4.2 至 5.4 版本的所有设备均存在被攻击者劫持的风险,影响自 2014 年年底至今的所有蓝牙设备。

11 月 30 日,网络安全专家近日报告,发现蓝牙连接协议中存在 2 个全新的安全漏洞,使用蓝牙 4.2 至 5.4 版本的所有设备均存在被攻击者劫持的风险,影响自 2014 年年底至今的所有蓝牙设备。

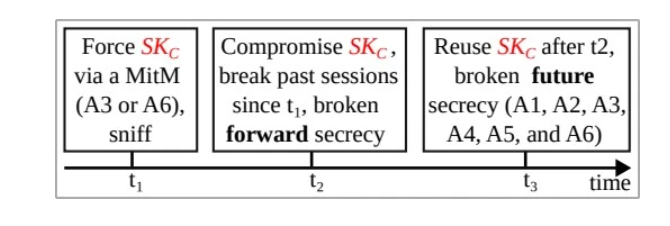

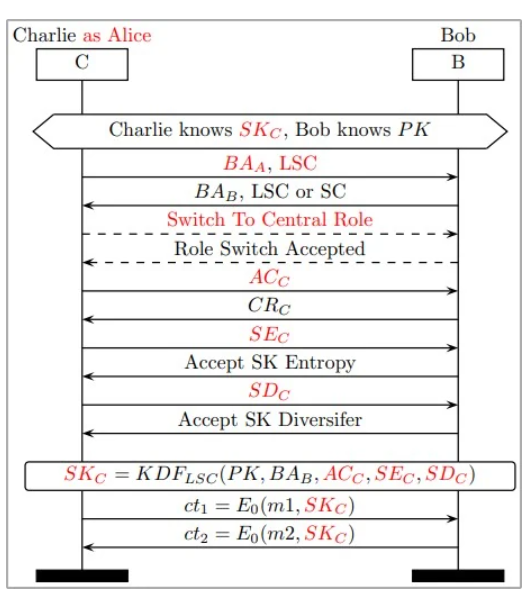

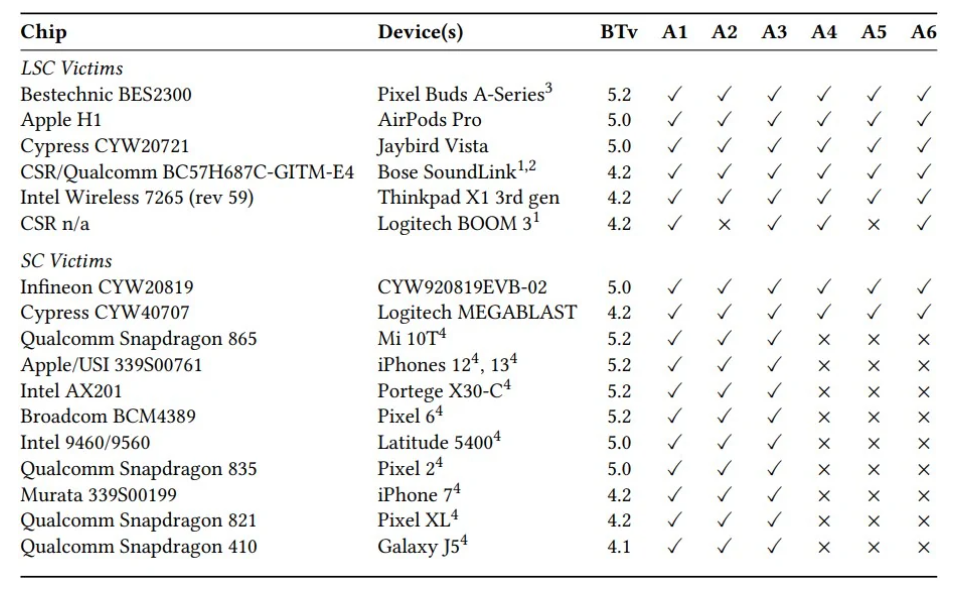

Eurecom 安全专家丹尼尔?安东尼奥利(Daniele Antonioli)解释称,利用这 2 个蓝牙标准中的漏洞,目前已开发了 6 种类型的全新攻击方式,统称为“BLUFFS”,可以破坏蓝牙会话的保密性,可以冒充设备或者执行中间人(MitM)攻击。

本次曝光的两个漏洞,主要和蓝牙协议中会话密钥的派生方式有关,而这些密钥负责解密交换中的数据。

目前这两个漏洞的安全追踪编号为 CVE-2023-24023,影响采用 4.2 至 5.4 版本的蓝牙设备。

目前蓝牙成为很多设备的标准配置,预估全球范围内,包括笔记本电脑、智能手机和其他移动设备在内,会有数十亿台设备受到影响。

注:BLUFFS 影响 2014 年 12 月发布的蓝牙 4.2 以及 2023 年 2 月发布的最新版本蓝牙 5.4 之间的所有版本。

Bluetooth SIG(Special Interest Group)是负责监督蓝牙标准开发并负责该技术许可的非营利组织,已收到 Eurecom 的报告,并在其网站上发表了一份声明。

该组织建议,拒绝使用低于七个 octets 的低密钥强度连接,使用“Security Mode 4 Level 4”,以确保更高的加密强度级别,并在配对时以“仅安全连接”模式运行。